物联网设备安全 面向研发人员的入门实践指南

随着物联网(IoT)技术的飞速发展,从智能家居到工业控制,数以亿计的设备正接入网络。安全漏洞往往成为技术普及的致命弱点。对于物联网技术研发人员而言,将安全思维融入产品生命周期的每一个环节,已从‘加分项’变为‘生存项’。本文旨在为物联网研发人员提供一份清晰、可操作的入门级安全实践指南。

一、 核心理念:从设计之初嵌入安全

传统观念中,安全常被视为开发末期添加的‘补丁’,这在物联网领域是极其危险的。研发团队必须树立‘安全左移’(Shift-Left Security)的理念,在需求分析、架构设计、编码实现、测试部署及后续维护的全过程中,持续关注安全。这意味着安全不是单一功能模块,而是系统的基础属性。

二、 基础架构与硬件安全

- 硬件信任根(Root of Trust):选择支持安全启动、硬件加密引擎(如AES、SHA)和物理防篡改机制的微控制器(MCU)或芯片。这是整个设备安全链的基石。

- 安全启动与固件验证:确保设备仅能加载和运行经过数字签名验证的合法固件,防止恶意固件植入。

- 安全存储:对于设备密钥、证书等敏感信息,应利用芯片提供的安全存储区域(如eFuse、TPM、Secure Element),避免明文存储在普通闪存中。

三、 软件与通信安全

- 最小权限原则:操作系统或固件中的进程、服务应仅拥有其完成功能所必需的最小权限,以限制漏洞被利用后的破坏范围。

- 安全更新机制:设计可靠的空中下载(OTA)更新流程,必须使用强加密和数字签名,确保更新包的完整性与来源可信,并提供回滚机制以应对更新失败。

- 加密通信:杜绝使用明文通信协议(如HTTP、Telnet)。强制使用TLS/DTLS等加密协议进行数据传输,并正确管理证书生命周期。对于资源受限设备,可选择经过验证的轻量级加密算法。

- 接口安全:关闭或严格保护所有非必要的网络端口(如调试端口、未使用的API接口)。对必要的管理接口实施强身份认证和访问控制。

四、 身份认证与访问控制

- 唯一身份标识:为每个设备预置唯一的、不可篡改的身份标识(如基于硬件的密钥/证书),作为其在网络中的‘身份证’。

- 强化认证:避免使用默认或弱密码。推广使用证书、动态令牌或基于硬件的双向认证(mTLS),确保设备与云端、设备与设备之间的互信。

- 最小化暴露面:设备不应暴露不必要的服务或数据接口。遵循‘按需所知’原则,严格控制对设备数据和功能的访问权限。

五、 开发流程与持续监控

- 安全编码与审计:对开发团队进行安全编码培训,避免常见漏洞(如缓冲区溢出、注入攻击)。定期进行代码安全审计和静态/动态分析。

- 渗透测试与威胁建模:在产品发布前,进行专业的渗透测试。采用威胁建模方法(如STRIDE模型),系统地识别和缓解设计层面的潜在威胁。

- 漏洞管理:建立漏洞响应机制,关注业界公开漏洞(如CVE),并能为已部署的设备提供及时的安全补丁。

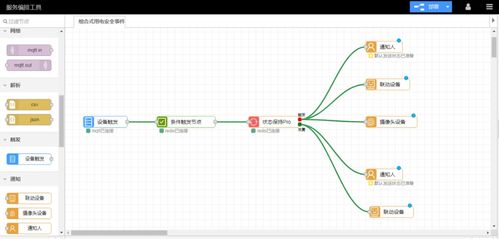

- 日志与监控:设备应具备记录安全相关事件(如登录失败、固件更新尝试)的能力,并将日志安全地上传至云端进行分析,以便于异常检测和事后追溯。

物联网设备安全是一个多层次的防御体系,涉及硬件、软件、网络和流程。对于研发人员而言,起步的关键在于转变观念,将安全视为一项贯穿始终的核心工程任务,而非事后补救的负担。从选择安全的硬件平台开始,在架构设计时融入安全原则,在编码实现时遵循最佳实践,并通过严格的测试和持续的监控来闭环。这条道路虽具挑战,但却是构建可信、可靠物联网生态的必由之路。

如若转载,请注明出处:http://www.haolinhuodong.com/product/55.html

更新时间:2026-05-30 00:30:28